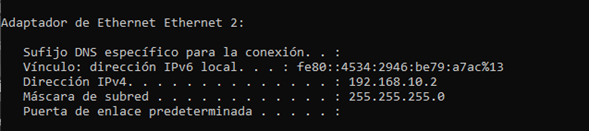

Este tutorial le mostrará cómo configurar OpenVPN en clientes pfSense para Windows, a través de RADIUS en un VPN previamente configurado.

Trabajaremos de la siguiente manera, ubicaremos en una tabla los datos que debemos llenar, los que no estén quedaran por defecto ya que no será necesario modificar; no mostraremos capturas por que en algunas ocasiones serán muchos campos que no se tocarán.

En el firewall Pfsense

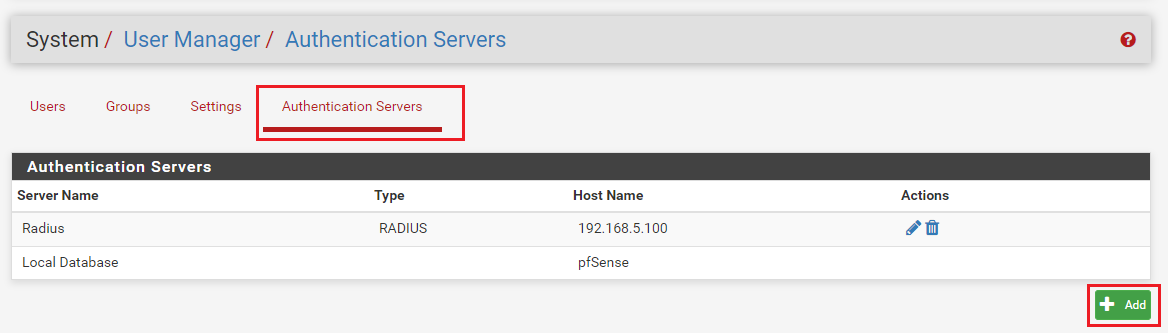

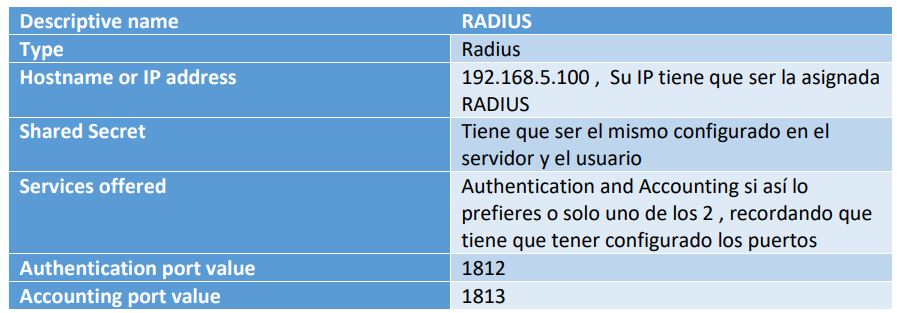

En pfsense, iremos a System > User Manager , en la pestaña Authentication Servers haremos clic donde se indica.

Esto se configuró anteriormente, pero no está demás revisar

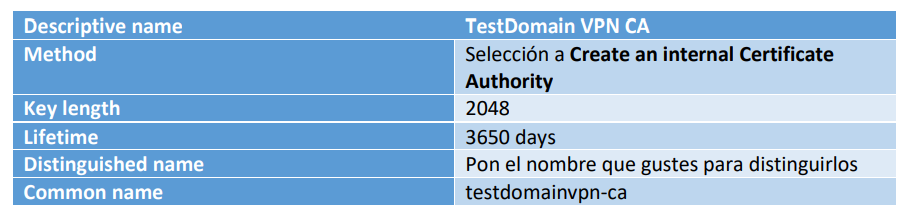

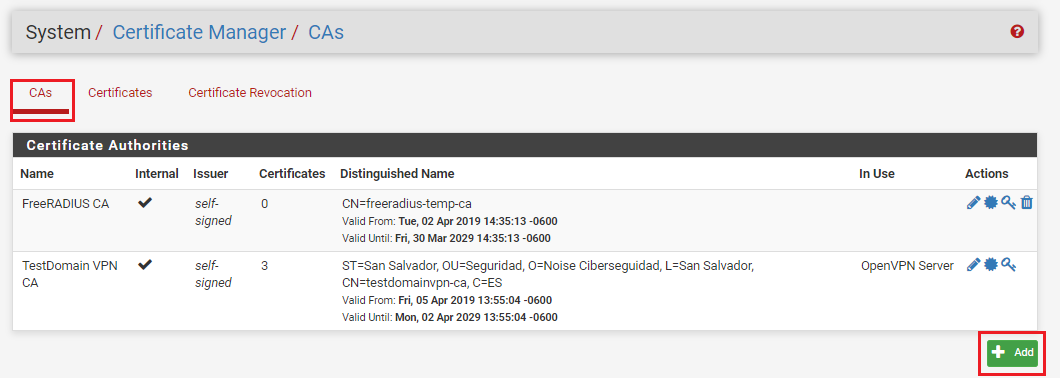

Instalaremos una autoridad de certificación para el servidor

De la siguiente manera teniendo en cuenta que podemos ingresar nuestros datos, los anotaremos aparte porque luego los necesitaremos y así evitaremos confusiones.

Este lo veremos en System > Certificate Manager / CAs:

Personalmente estoy haciendo un certificado auto firmado, pero si tu ya posees tu propio certificado autentificado por alguna institución puedes agregarlo

¿Porque es importante tener un certificado de servidor seguro?

Porque tenemos un certificado de un determinado sitio que pertenece a una empresa y logra hacer que la información transmitida entre el usuario de la pagina y el servidor este cifrada, de forma que no la manipulen terceras personas. pfSense puede crear certificados para uso en servicios y de clientes, es por eso que necesitamos configurado un certificado de CA que se encargue de firmar estos otros certificados emitidos.

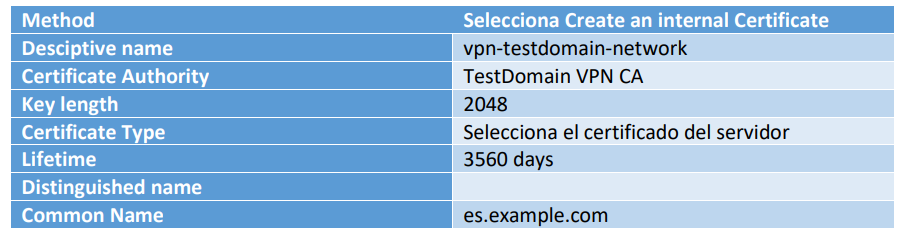

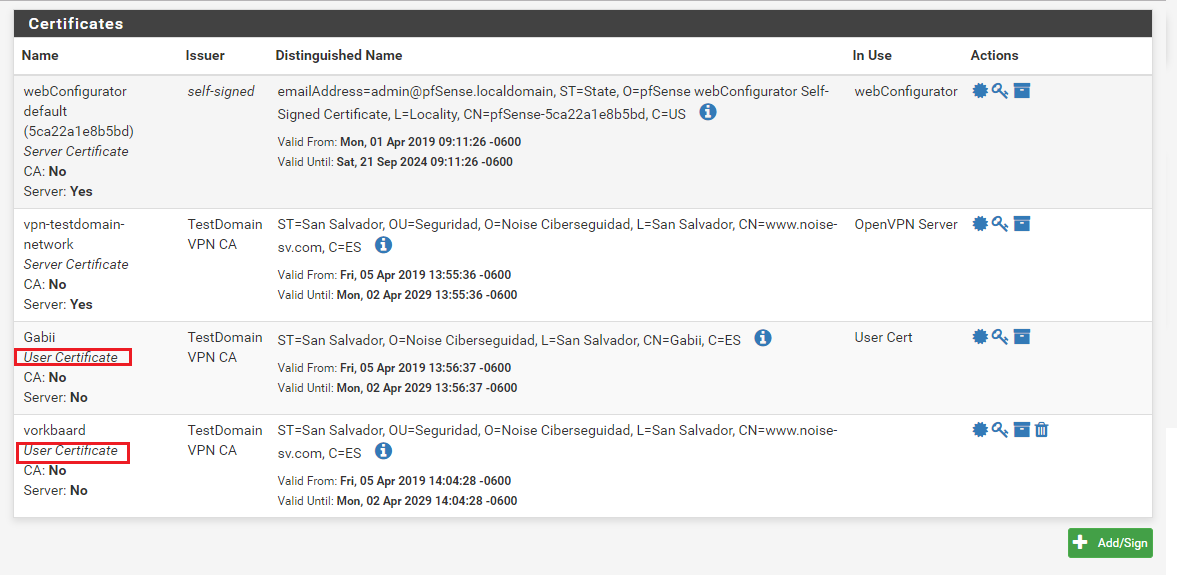

Crear un certificado interno

Lo veremos en System > Certificate Manager / Certificates:

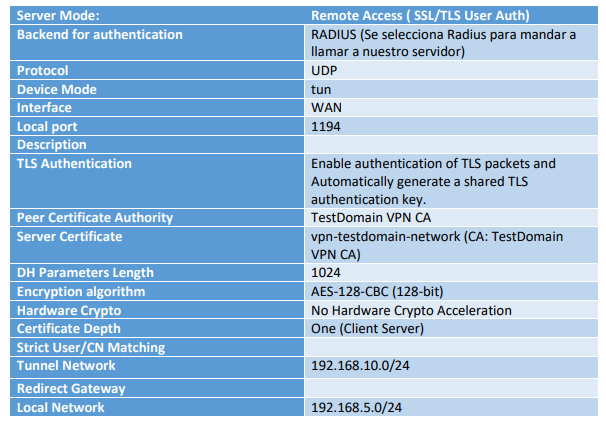

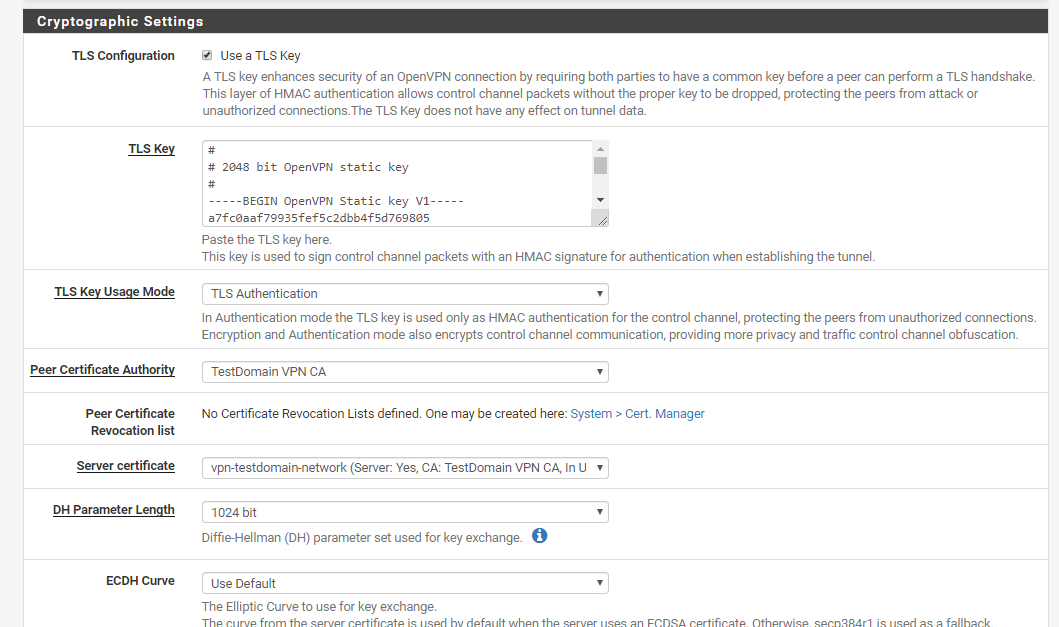

Configurar el servidor OpenVPN

Lo encontraremos en VPN > OpenVPN / Server:

El Local Database es para los usuarios de pfsense, estos usuarios se les permite tener un certificado a diferencia de los usuarios que tienen radius.

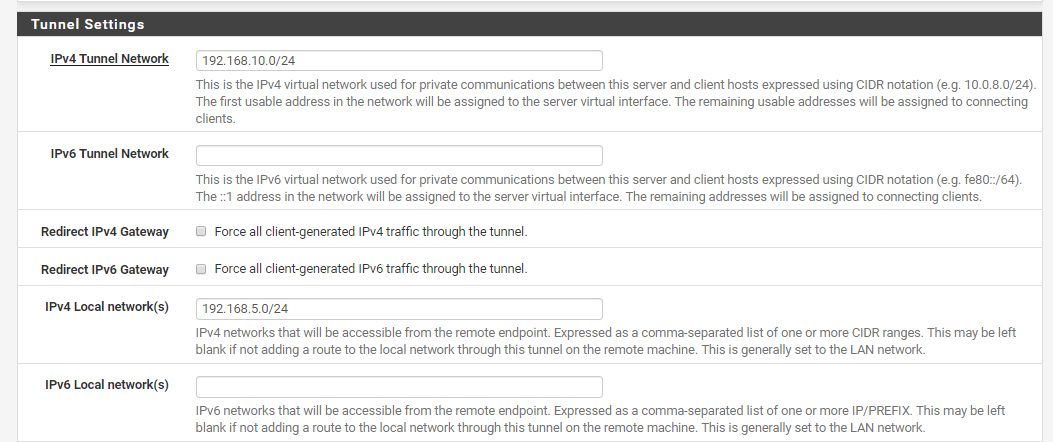

Es importante entender que la IP DE TUNEL NETWORK es la ip para las maquinas que se conectara por medio de la VPN y dará una ip dentro de ese rango, los equipos de la VPN obtiene un rago diferente a de nuestra LAN y la IP local es la ip del servidor.

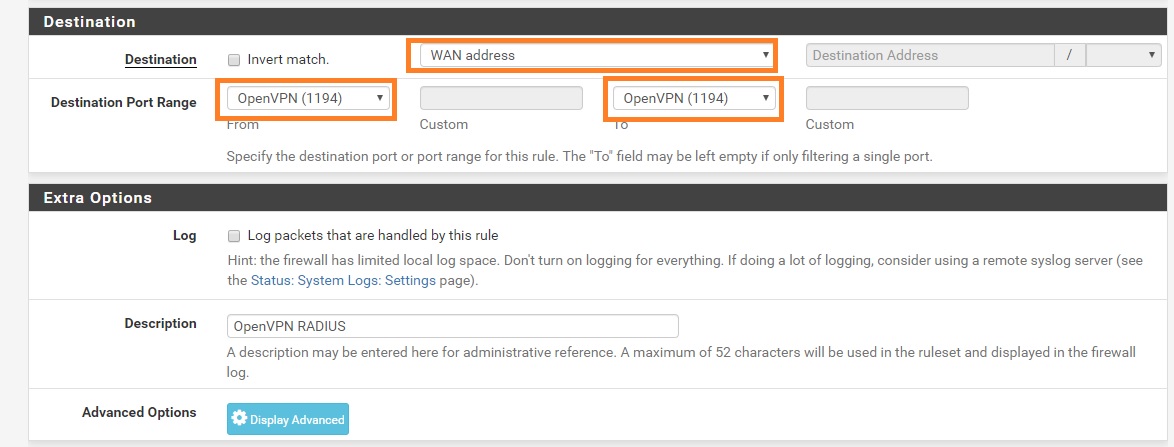

Configurar politicas en Pfsense

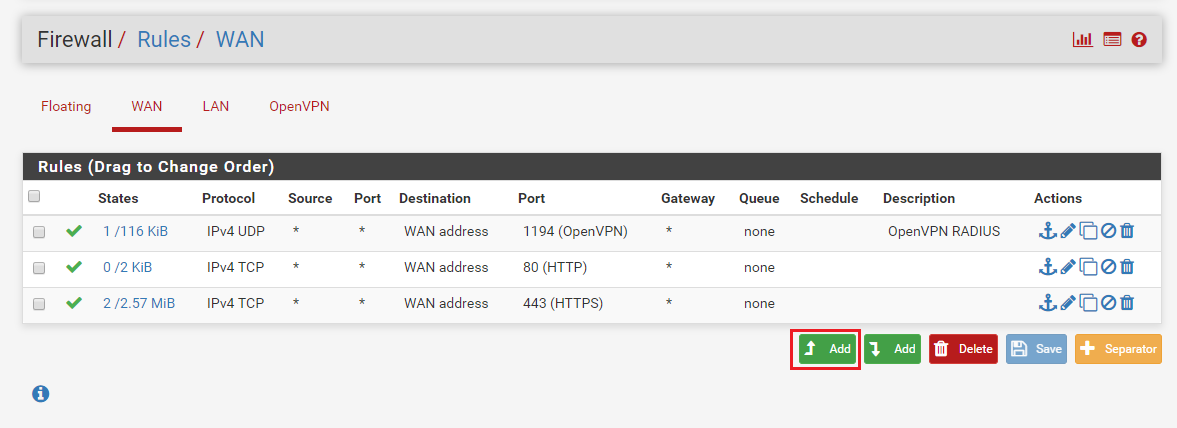

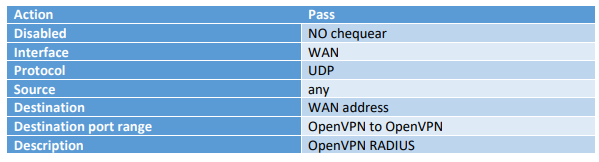

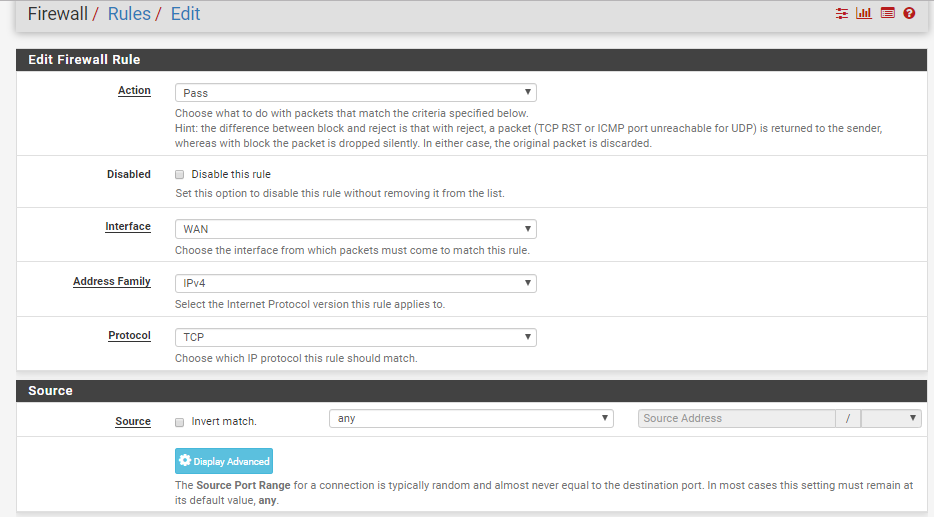

La regla de firewall de entrada de la WAN se configura por defecto, pero en caso no tengamos conección al servidor OpenVPN pordemos verificar que exista la regla bajo Firewall > Rules / WAN:

Por defecto las reglas de Firewall quedan abiertas por lo que es bueno revisar que tengamos configurado un nivel de restricciones adecuado para el acceso a nuestra red y de no estar configurado podemos aprovecha la oportunidad de configurar estas políticas bajo agregarlas, estas políticas están en Firewall > Rules / OpenVPN.

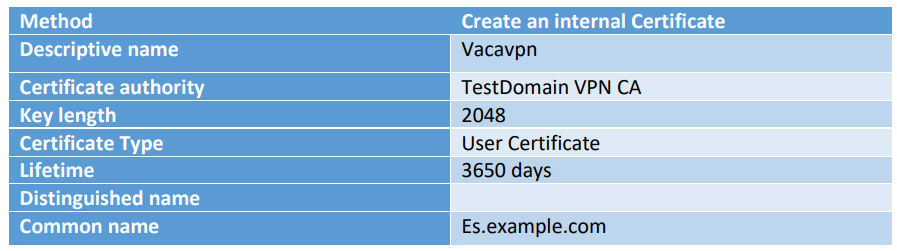

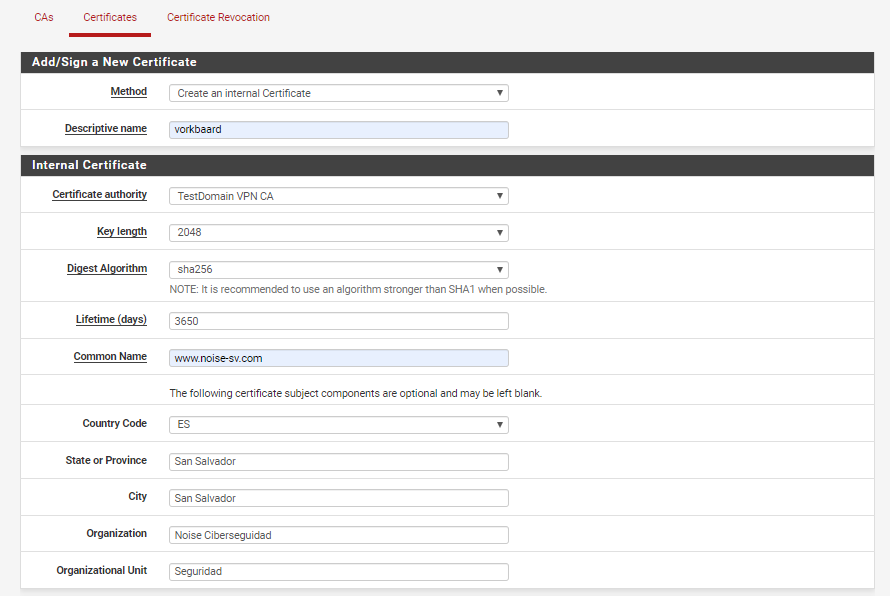

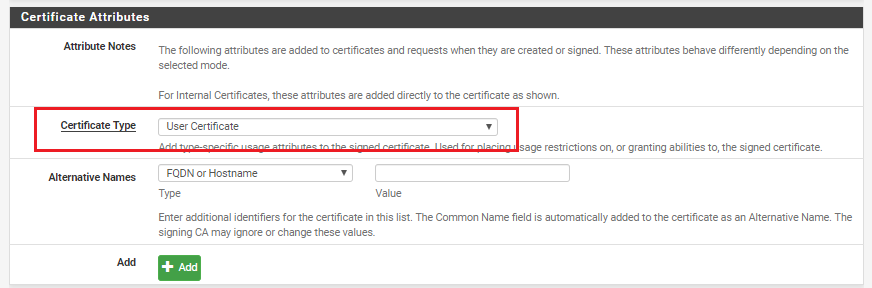

Crear un certificado

Debemos crear un certificado para cada usuario que vaya a utilizar el sistema de la VPN. En Common Name y Descriptive ingresaremos el nombre de cada usuario:

Debemos seleccionar User Certificate para los usuarios, pero son para los usuarios locales que también podemos agregar a la vpn, agregando una configuración mas para mandar a llamar a estos usuarios en Local Database:

¿Por que debemos cifrar usuarios y servidores? para tener protección mientras se navega por internet, se utiliza para identificar a un cliente y autentificarlo con el servidor estableciendo su identidad con exactitud, teniendo en cuenta que en pfSense los únicos usuarios que se pueden autentificar de esta manera son los locales y no los que tienen radius.

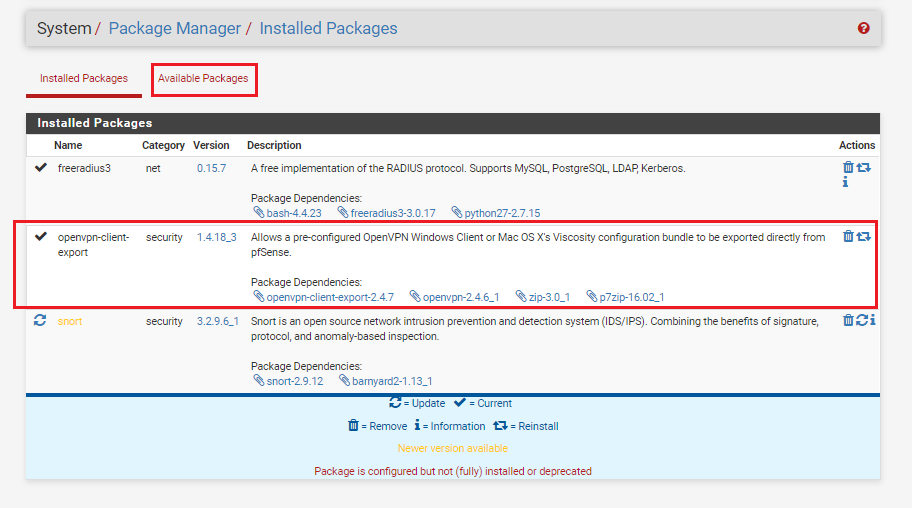

Instalar el paquete de exportación del cliente OpenVPN

Instalaremos un paquete llamado openvpn-client-export ya que no viene por defecto, lo podemos instalar desde available packages, este nos facilita la exportación de los clientes de la VPN.

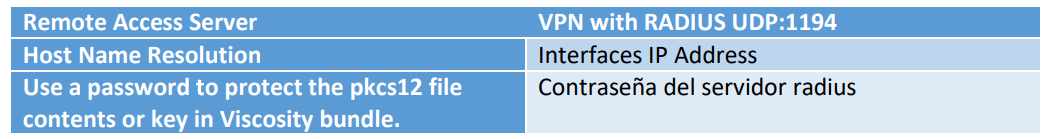

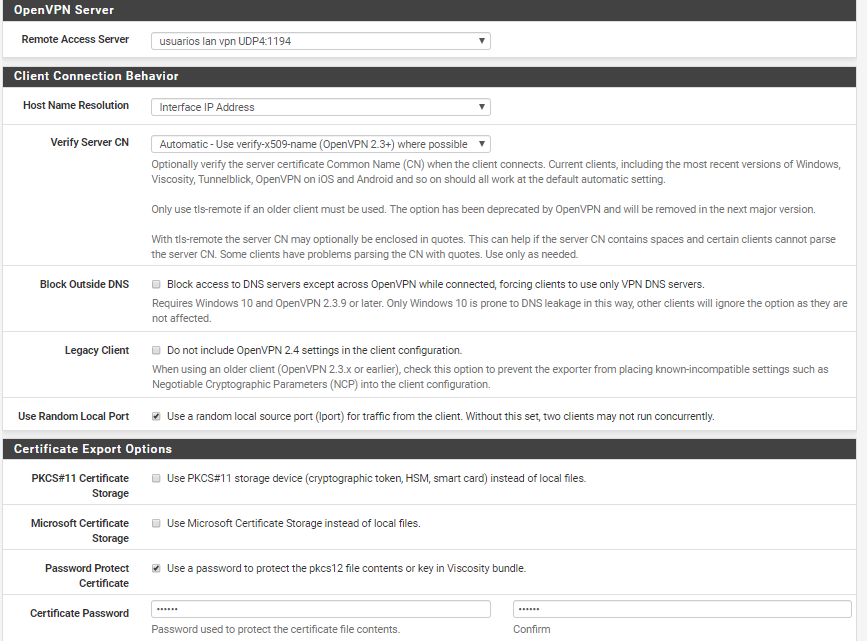

Configuraremos el paquete recién instalado para poder acceder desde Windows.

Esto lo encontraremos en VPN > OpenVPN / Cliente Export:

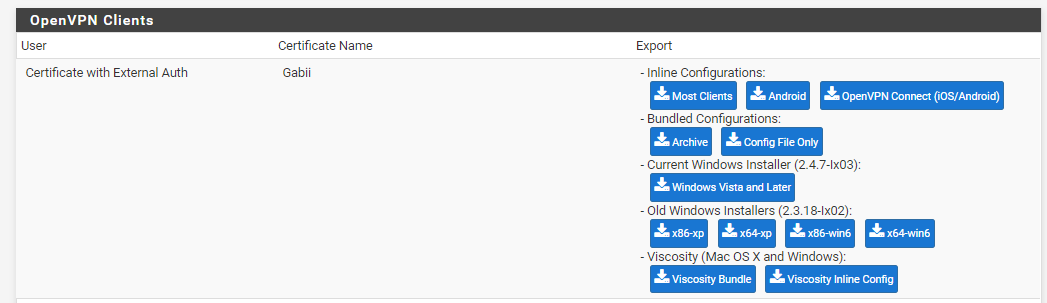

Y si todo esta bien, más abajo veremos su usuario previamente configurado:

Prueba

Ahora probaremos que funcione, descargando la siguiente aplicación llamada OpenVPN en su versión más reciente por ser más estable y seguramente con nuevas configuraciones, la instalamos como cualquier aplicación normal, daremos next a todo.

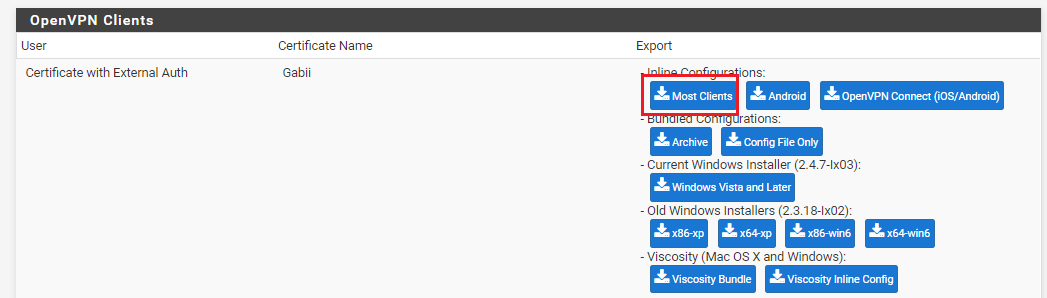

Descargamos el archivo del usuario.

Instalaremos la aplicación como cualquier otra.

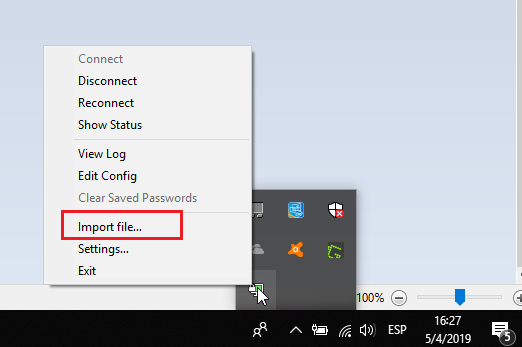

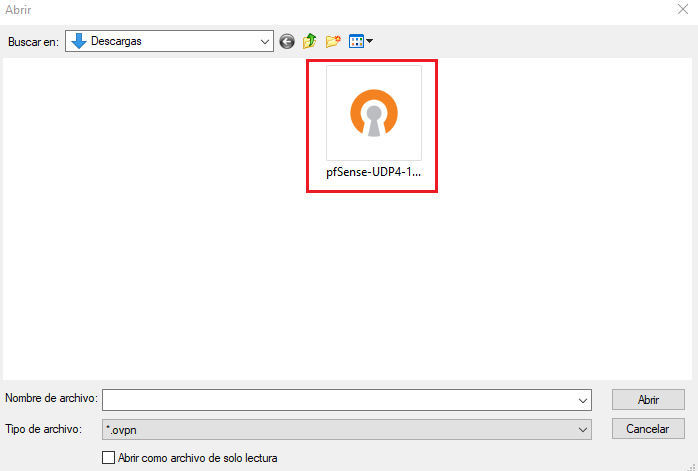

Importaremos el archivo de un usuario, debemos buscar donde este nuestro archivo:

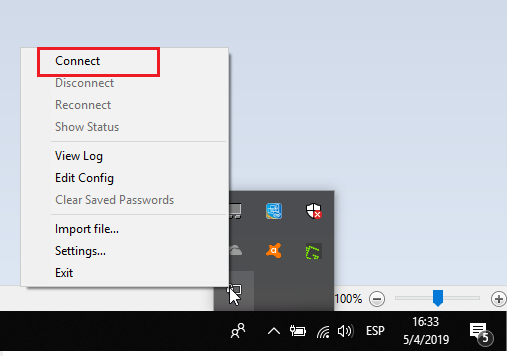

Luego nos ubicamos en Conectar:

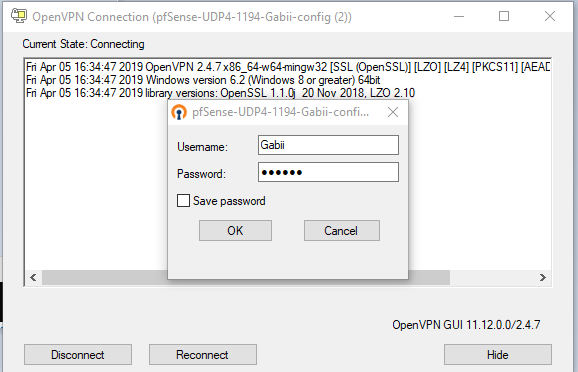

Ingresamos los datos de nuestro usuario:

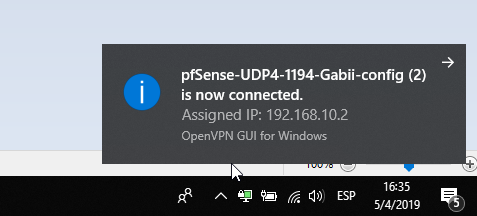

Y si todo sale bien nos asignará una IP:

Dentro del segmento que se le configuro al tunnel: