Radius proporciona una fuente propia de autenticación para diferentes dispositivos y servicios de red. Algunos de los usos comunes de radius es la autenticación VPN, portales cautivos, switches, routers y firewalls.

La autentificación centralizada es mucho mas facil de manejar porque puedes controlar desde un solo punto toda una red de dispositivos

Pero ¿Porque usar Pfsense como un servidor de Radius?

Pfsense y Radius hacen una buena combinación ya que no necesitas tantos recursos para la instalación y se puede configurar muy fácil para muchos clientes sin comprometer su rendimiento aun con un equipo de escasos recursos.

En el siguiente turorial veremos como configurar e instalar el paquete de freeRadius en pfSense ya que este no se encuentra en su instalación por defecto. En este post hablare de unas de sus funcionalidades para la instalación de paquetes trabajando con la versión de pfSense 2.4.4 siguiendo unos sencillos pasos.

Primero en el dashboard debemos asegurarnos de que nuestras interfaces estén levantadas y no presenten inconvenientes.

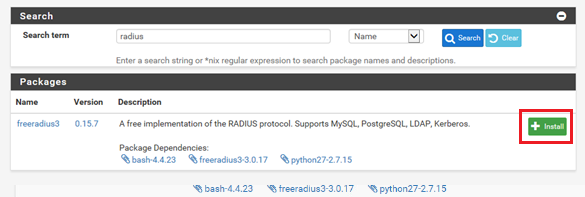

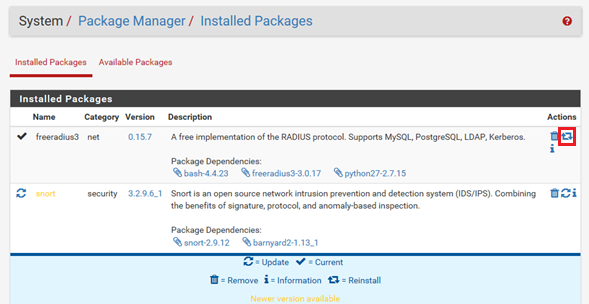

Para instalar el paquete debemos irnos a System > Package manager y al entrar encontrarás una pestaña como la mostrada a continuación, seleccionar availables packages

Buscar freeRadius y presionar instalar

Nota: si da un error al momento de la descarga debemos que asegurarnos que tenga salida a internet (se encuentre configurado correctamente como gateway), que pfsense se encuentre actualizado y que haga ping a google.com (como ejemplo, puede ser otra dirección) con un dns previamente configurado como el 8.8.8.8 de primario y 8.8.4.4 de secundario

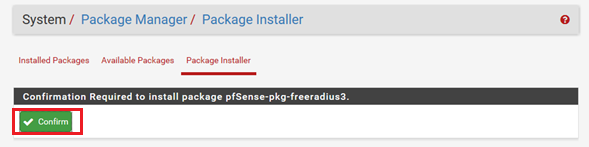

Presiona confirmar para descargar

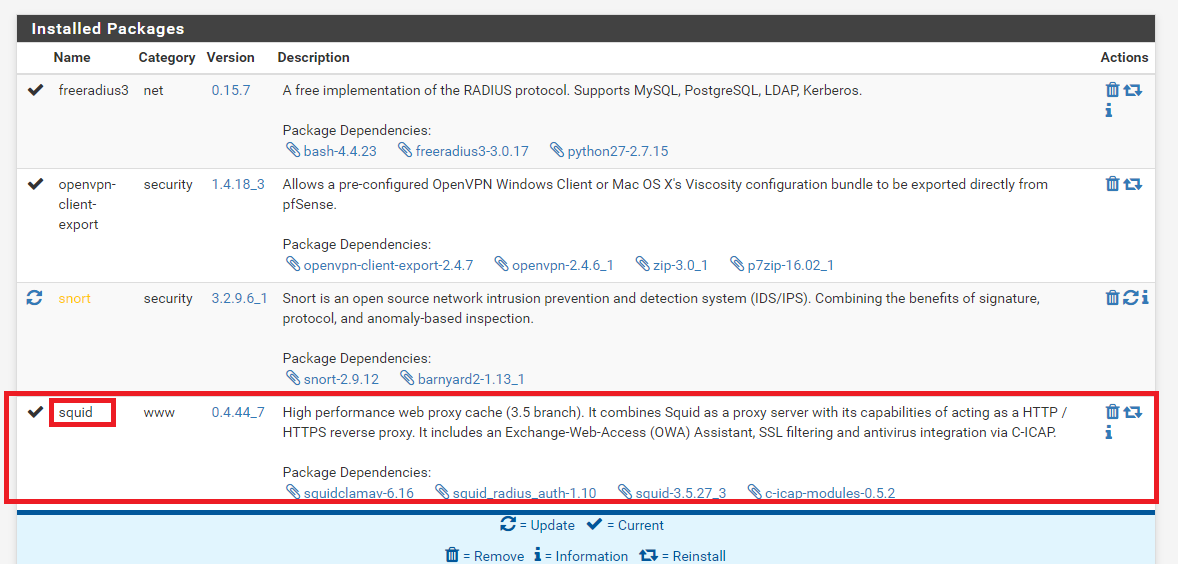

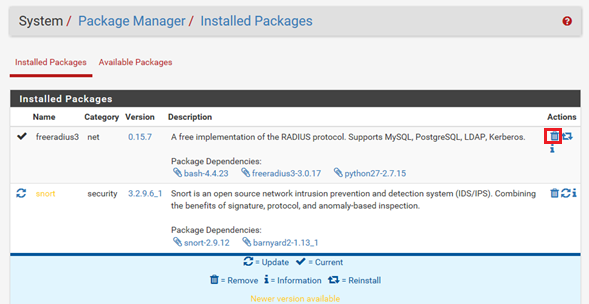

Si en algún momento se desea desinstalar solo presiona el icono del basurero

Para reinstalar el paquete podemos utilizar el ícono de la imagen, esto es útil si por algún motivo el paquete ha sido corrompido.

Para la siguiente configuración iremos a Service > freeRadius

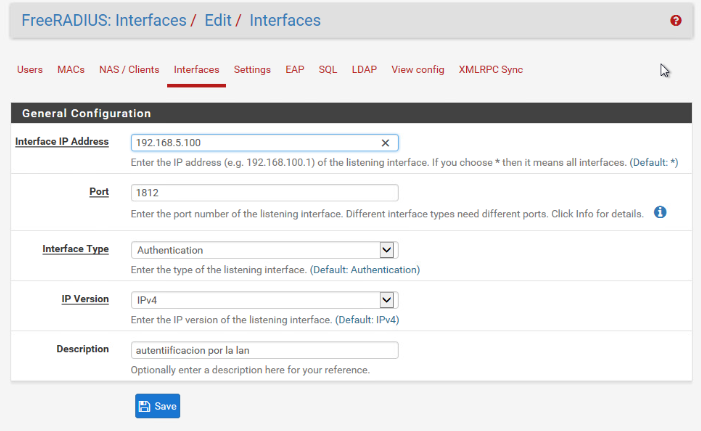

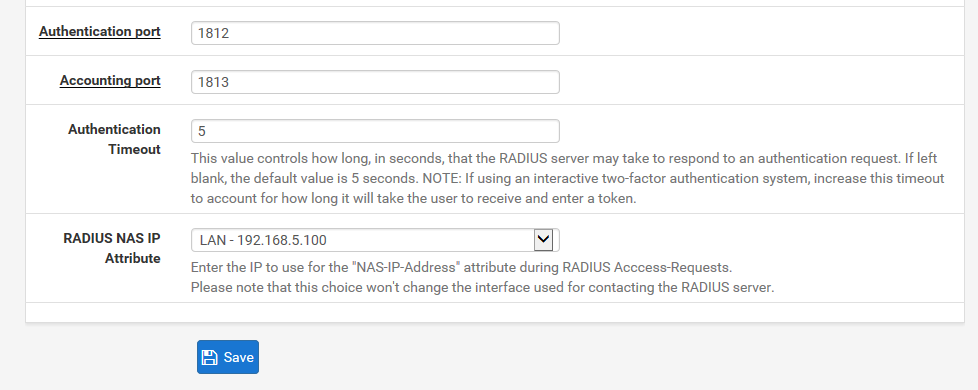

Pasaremos a configurar las interfaces configurándolo de la siguiente manera:

- En interface ip address : ubicaras la ip de tu lan (o de la interfaz donde se desea servir radius)

- En el port utilizaremos 1812

- En el tipo de interfaz selecciona Authentication

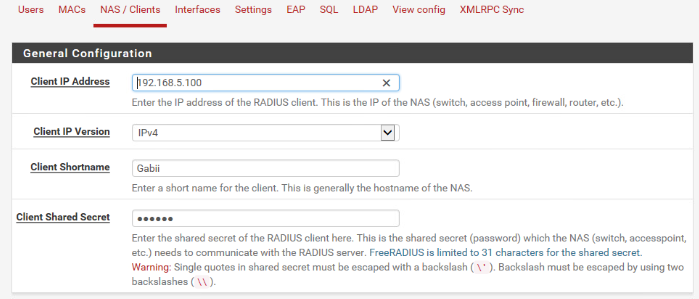

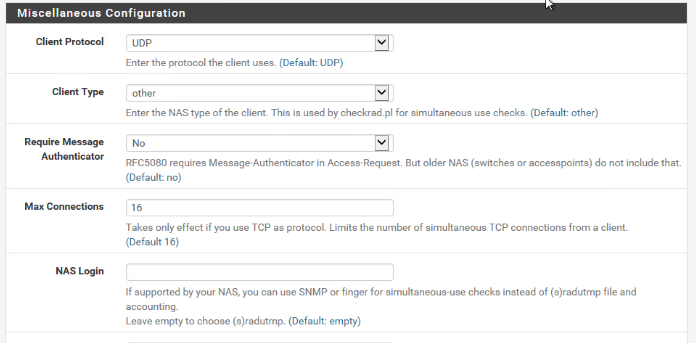

Luego Pasaremos a NAS / clientes (Network Access Server) al que le configuraremos el protocolo de la siguiente manera (Nota: cada cliente debe configurarse con un NAS separado)

Seleccionando el protocolo UDP y no es necesario realizar más modificaciones a la configuración.

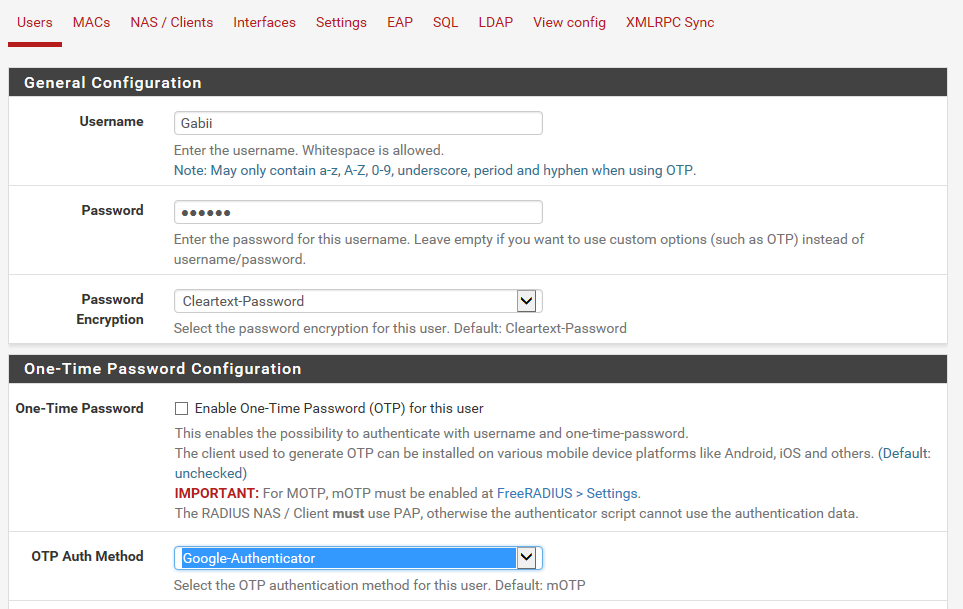

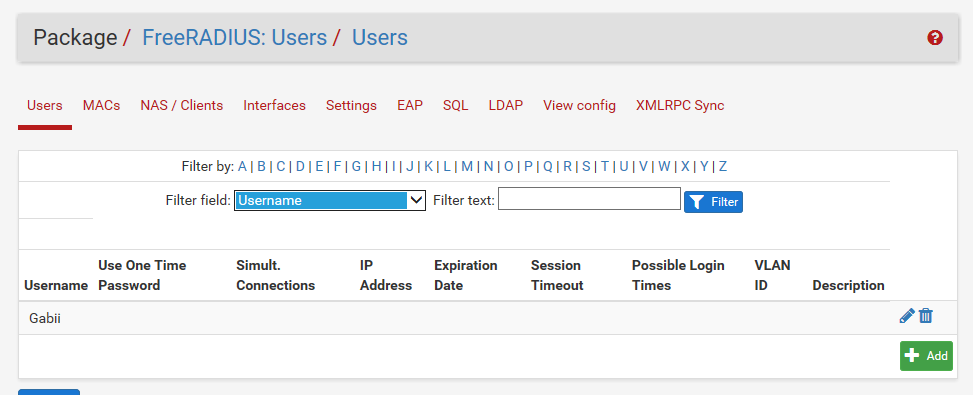

Configuraremos nuestro usuario con un nombre y una contraseña y las demás configuraciones las dejamos por defecto.

El One-Time Passwords es una contraseña que solo se puede utilizar una sola vez en un periodo breve en este momento no nos enfocaremos en esta opción, si no que lo veremos en otro momento.

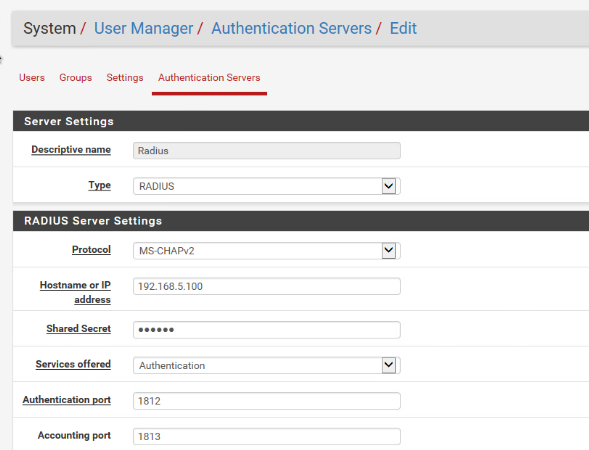

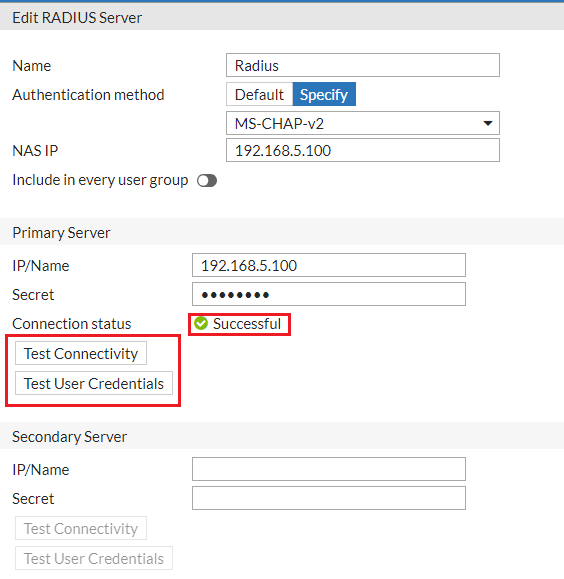

Luego nos iremos a System > User Manger seleccionando Authentication Server agregado los siguientes datos:

- Descripción de nombres: radius para identificar el servidor

- Seleccionar el type de RADIUS

- En hostname pondrás la ip que tiene configurada en tu LAN

- En la clave compartida tienes que tener en cuenta que debe ser la misma del usuario

- Y en los servicios si eliges authentification and accounting debes tener en cuenta que en las interfaces debes configurar ambos puertos en esta ocasión dejaras el authentification ya que interfaz se configuro solo un puerto y fue el de authentification

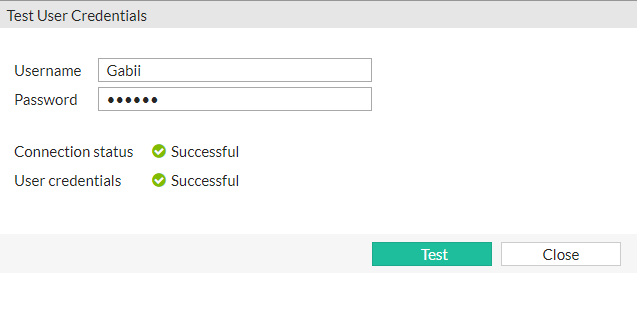

Prueba

En este momento ya tenemos todo para probar nuestro escenario y nos iremos a Diagnostics > Authentication seleccionas el servidor que es radius y el nombre de usuario que tu has registrado

Al presionar test si todo esta bien te mostrara un mensaje como este

Como veras es sencillo no requiere conocimientos avanzados en línea de comandos para poder configurarlo, en otros tutoriales veremos como integrar Radius como medio de autenticación a otros sistema.

Hola, te quiero felicitar por el tuto, te lo has currado, quiero aprovechar para preguntar: Que ventajas tiene la autenticación por radius respecto el filtrado por mac en el mismo portal cautivo

Hola, el filtrado por MAC te permite limitar a la conexión de un dispositivo, sin embargo, si un atacante hace un escaneo en una red puede contrar la MAC de los dispositivos cercanos, cambia su MAC (que es realmente fácil) y salta la autenticación, siempre y cuando el usuario proteja sus credenciales, es una mejor forma de protección.

Como resetear el contador de trafico freeradius con cron q comando deberia agregar

Hola que tal… Quisiera saber como reiniciar el contador de trafico del freeradius con el paqute CRON, si me puedes ayudar gracias